905 words

5 minutes

如何保护敏感数据

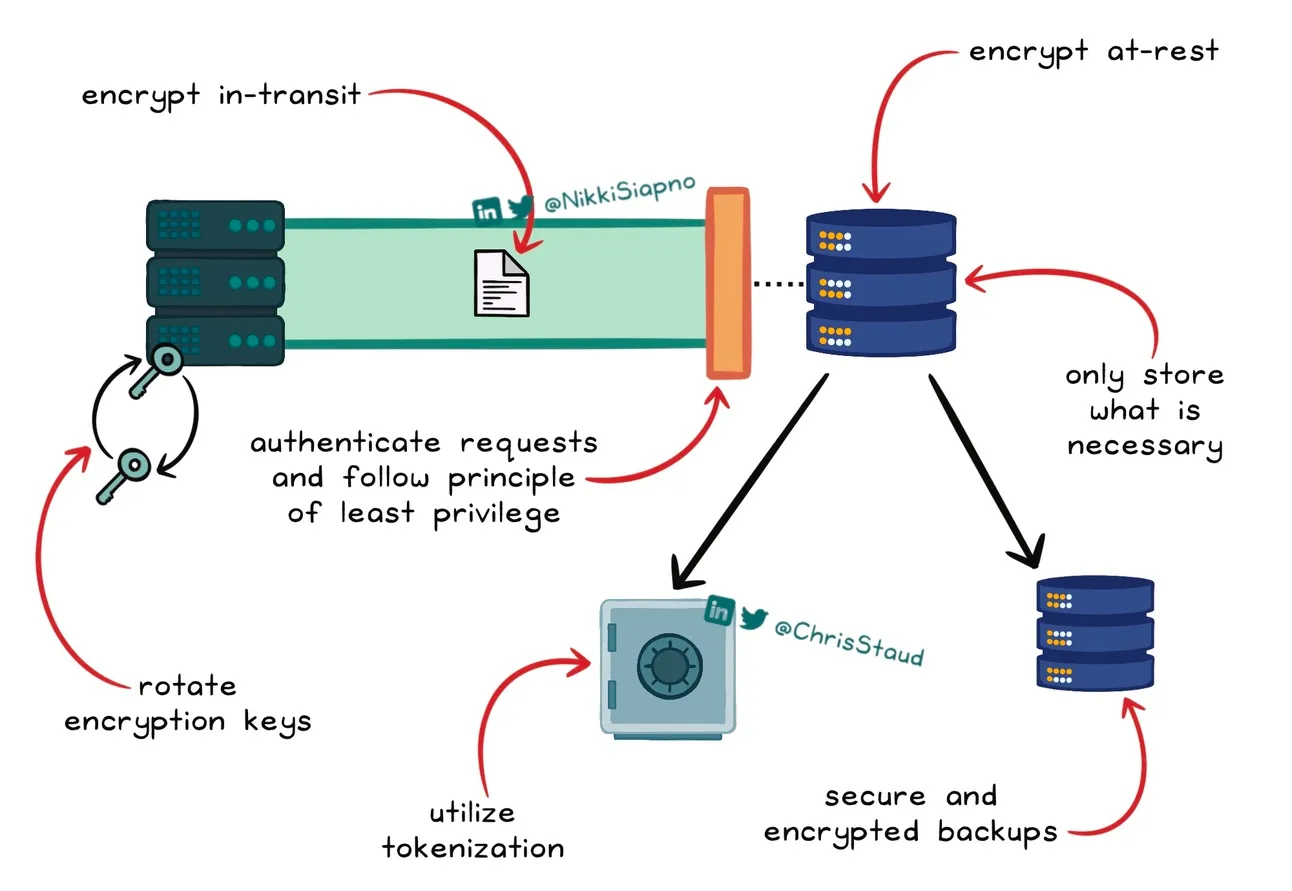

当我们将敏感数据托付给系统时,我们期望它们能够保证数据的安全和保护。数据泄露可能对组织及其客户产生毁灭性的影响,从财务损失到声誉损害都有可能。公司可以使用多种技术来保护客户的敏感数据,但在我们探讨这些方法之前,首先让我们定义一下什么是敏感数据。

- 确定系统中运行的敏感数据是关键,因为这有助于你明确安全工作的范围。大多数数据保护技术都带有相当大的开销,这就是为什么在不需要的数据和系统上实施安全工作并不理想。此外,应彻底审计存储的数据,并避免存储不必要的敏感信息,例如那些可以从第三方服务获取的信息;这可以减少你的安全需求。

- 加密是数据保护的典型策略。它在静态(数据存储在数据库中)和传输(通过网络发送)时进行,使用如 TSL 等协议。即使数据被泄露或拦截,加密也使得除了那些被授权查看的人之外,任何人都无法阅读。

- 密码学在几乎每一种数据保护策略中都被大量使用。它在加密、密钥管理、数字签名等方面得到了实施。在使用密码学算法时,最好依赖于成熟且维护良好的库,如 OpenSSL,而不是自己构建。为了抵御暴力攻击,应使用故意慢的密钥派生函数。此外,向哈希函数引入随机数据,或者”盐”,使得攻击者解密显著更具挑战性。

- 强大的访问控制至关重要。用于加密的密钥应定期更换,所有请求都应被认证,而且应使用最小权限原则限制对敏感数据的访问。

- 就像加密一样,令牌化通过替换数据来保护数据,使其对未经授权的方无法使用,而不是限制对其的访问。它通过用占位符,或者”令牌”,替换敏感数据来实现这一点。这些令牌没有固有的价值,而且在没有访问特定令牌化系统的情况下,不能被还原到原始形式。在 FinTech 中,令牌化是一种常见的做法,用于避免在服务之间共享信用卡信息。

- 备份系统在数据保护计划中往往会被忽视。重要的是要确保在主数据库上实施的安全策略也在备份存储系统上得到实施。

- 进行定期的审计是必要的,以确保系统符合最新和最有效的安全实践。通过持续的监控,技术团队可以在它们成为主要威胁之前,识别并解决潜在的漏洞。此外,持续的培训和教育对于提高技术团队的技能以及了解新出现的安全威胁至关重要。

- 保护敏感数据远非”设定并忘记”的任务,它需要一个持续的过程,需要在全方位上对安全进行承诺。高度安全的系统往往有一个共同点——他们的技术团队将安全融入到他们的文化中;从他们设计解决方案的方式,到他们进行代码审查的方式[1][2][3][4][5]。

Citations: [1] https://www.congruity360.com/blog/ways-to-protect-your-sensitive-data/ [2] https://www.upguard.com/blog/protecting-sensitive-data [3] https://www.polar.security/post/how-to-protect-sensitive-data [4] https://www.weber.edu/iso/protecting-sensitive-data.html [5] https://www.american.edu/oit/security/protecting-sensitive-data.cfm

Share

If this article helped you, please share it with others!

Last updated on 2023-01-03,1175 days ago

Some content may be outdated

Firefly

Firefly